Widoczność i kontrola Microsoft 365.

Zobacz, kto i do czego ma dostęp, gdzie znajdują się poufne dane oraz jak ewoluują uprawnienia — aby zapewnić zgodność z przepisami, bezpieczeństwo i przygotowanie na erę AI.

Skaluj Microsoft 365 i Copilot z pełną pewnością

Zwiększ możliwości współpracy i wykorzystaj potencjał AI, nie zwiększając ryzyka.

Pełna przejrzystość dostępów

Szybko sprawdź, kto i do czego ma dostęp w SharePoint, Teams, OneDrive.

Domyślnie bezpieczne udostępnianie

Wykryj i usuń publiczne linki, ogranicz czas dostępu do wrażliwych danych i kontroluj udostępnianie bez hamowania produktywności.

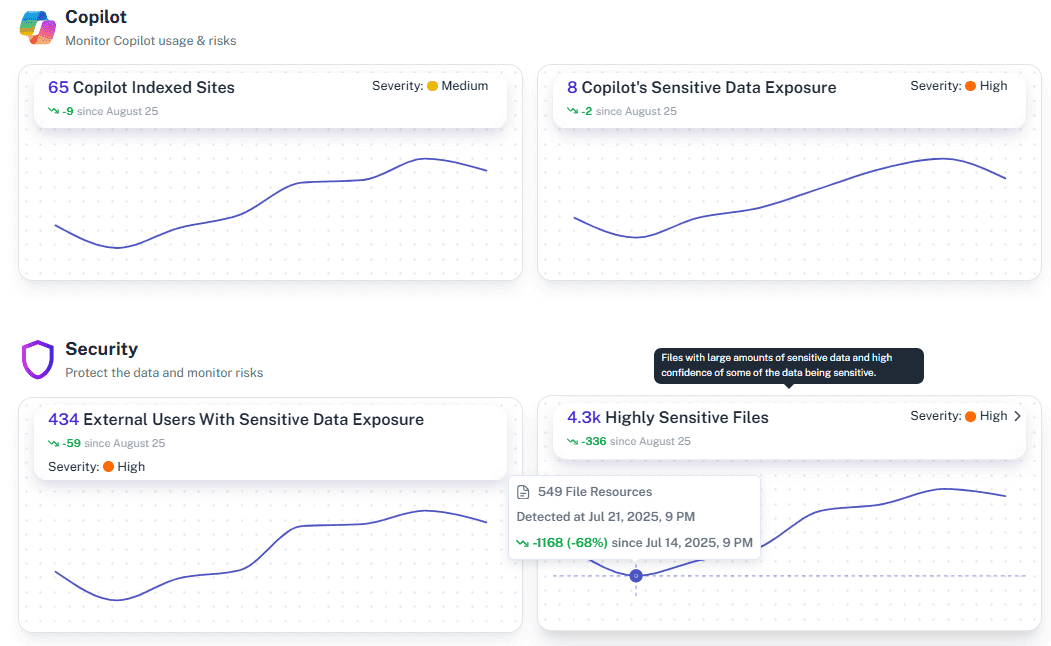

Bezpieczna współpraca z AI

Kontroluj, do czego mają dostęp Copilot i aplikacje — stosuj audyt uprawnień i bariery bezpieczeństwa.

Jedna platforma. Cztery supermoce.

Pełna widoczność, monitoring, analizy i zarządzanie całym tenantem w jednym miejscu.

Przejrzystość i raporty

Kompleksowa mapa uprawnień w całej organizacji i raporty do eksportu zgodne z wymogami audytu.

Monitorowanie i powiadomienia

Kontroluj zmiany w udostępnianiu i uprawnieniach - otrzymuj tylko istotne, gotowe do działania alerty.

Analiza śledcza i logi dostępu

Odtwórz, kto miał dostęp, kiedy i dlaczego — przed i po incydentach.

Automatyzacje i nadzór

Automatycznie dezaktywuj niebezpieczne udostępnienia, eliminuj nadmierne uprawnienia i zarządzaj recertyfikacją właścicieli.

Inteligentna kontrola dostępów dla nowoczesnych zespołów.

Wyeliminuj chaos w Microsoft 365 — otrzymuj jasne informacje o tym, kto i do czego ma dostęp. Zero instrukcji, zero niejasności, tylko konkretne odpowiedzi.

Poznaj 1Security w akcji

Specjalnie zaprojektowane panele do monitorowania, audytowania, generowania raportów i zarządzania inwentarzem.

Narzędzie monitoringu Microsoft 365

Strumień zmian na żywo z kontekstem ryzyka.

Audyt Microsoft 365

Kompletna dokumentacja audytowa gotowa w minuty.

Raporty Office 365

Generuj raporty natychmiast lub według harmonogramu — CSV, PDF i API.

Inwentaryzacja Microsoft 365

Centralna baza informacji o wszystkich witrynach, zespołach, właścicielach i użytkownikach zewnętrznych.

Rozwiązywanie rzeczywistych problemów

Typowe sytuacje, przed którymi stają Twoje zespoły — z rozwiązaniami zapobiegającymi nadmiernemu udostępnianiu, ograniczającymi chaos i przyspieszającymi audyty.

Dowód, że to działa

Wymierne rezultaty i rozpoznawalne marki budują pewność, że Twój program zarządzania przyniesie wartość od pierwszego dnia.

- 20x

szybsze przeglądy dostępu

- 75%

mniej czasu na ręczne audyty

- 8x

szybsze dochodzenia

- 100m+

przeskanowanych plików

- 100k+

przeskanowanych użytkowników

Bezpieczeństwo, któremu możesz zaufać

1Security został zbudowany z ochroną na poziomie korporacyjnym. Posiadamy certyfikat ISO 27001, jesteśmy w pełni zgodni z RODO i przechowujemy wszystkie dane klientów w bezpiecznych europejskich centrach danych. Twoje wrażliwe informacje pozostają prywatne, chronione i gotowe do audytu.

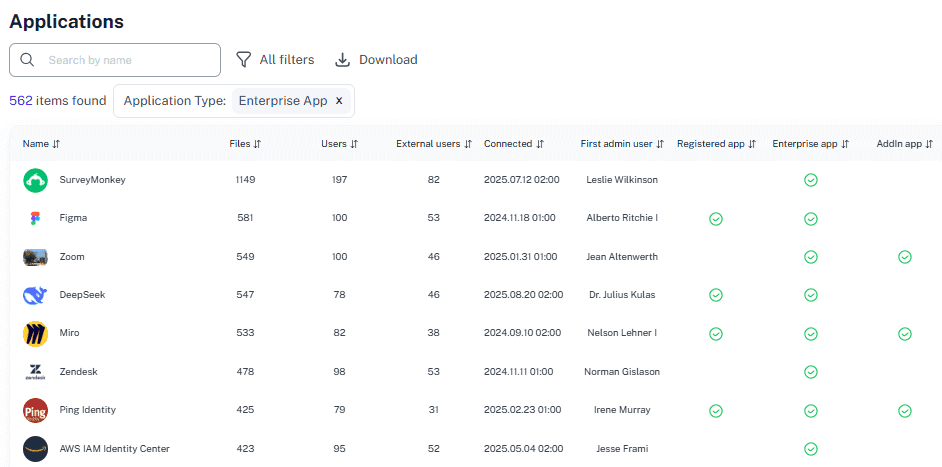

Działa z narzędziami, których już używasz

1Security połącza się z narzędziami, których już używasz — dając Ci pełną widoczność i kontrolę bez dodatkowej złożoności.

Najczęściej zadawane pytania

Znajdź odpowiedzi na pytania dotyczące produktu i płatności.

Czy 1Security może zastąpić nasze obecne narzędzia DLP lub zgodności?

Nie – uzupełnia je. Narzędzia takie jak Microsoft Purview czy Varonis chronią dane, ale wymagają od Ciebie zgadywania, co powinno być chronione. 1Security pokazuje, gdzie znajdują się wrażliwe dane i kto ma do nich dostęp, zanim ustawisz polityki. Wzmacnia również Twoją strategię zarządzania dostępem (IAM), zapewniając wgląd w tożsamości cyfrowe i wspierając wymogi zgodności regulacyjnej.

Czym 1Security różni się od Microsoft Entra ID (Azure AD)?

Microsoft zapewnia podstawowe kontrole tożsamości i dostępu, ale brakuje mu rzeczywistego wglądu w to, kto faktycznie ma dostęp do których plików, witryn i danych. 1Security wypełnia tę lukę poprzez szczegółową, przyjazną użytkownikowi mapę uprawnień w całym Microsoft 365, w tym lokalizacje wrażliwych danych i historyczne zmiany, dzięki czemu możesz pewnie zarządzać dostępem AI i użytkowników.

Czy 1Security może śledzić zewnętrzny dostęp gości w całym zasobie?

Tak. Konta gości i użytkownicy zewnętrzni są widoczne w zunifikowanym zasobie, dzięki czemu możesz zobaczyć, kto nadal ma dostęp i w razie potrzeby go usunąć.

Czy może śledzić historyczne dane audytowe?

Tak. 1Security przechowuje logi audytu ze znacznikami czasu i śledzi kluczowe zmiany, takie jak członkostwo w grupach, tworzenie linków udostępniania i historia stanu uprawnień — z zapisami opatrzonymi znacznikami czasu do celów audytowych.

Czy może wspierać oceny gotowości na AI?

Tak. 1Security analizuje uprawnienia, etykiety i ścieżki ekspozycji, aby zweryfikować kontrole i zidentyfikować zagrożenia dla bezpiecznego wdrożenia Copilot. Identyfikuje ryzyka bezpieczeństwa danych i tworzy praktyczne rekomendacje, dzięki czemu Twoja organizacja może bezpiecznie wdrożyć Copilot i spełnić standardy prywatności ustanowione przez Unię Europejską.

Czy mogą z niego korzystać nietechniczni interesariusze?

Tak. Raporty w prostym języku i widoki tylko do odczytu ułatwiają działom compliance, prawnym i biznesowym interesariuszom przeglądanie dowodów stojących za ustaleniami bez potrzeby posiadania uprawnień administratora.

Czy wspiera gotowość na Microsoft Copilot?

Tak. Funkcje audytowe 1Security ujawniają wrażliwe dane i nadmierne udostępnianie, które mogłyby zostać ujawnione przez Copilot, zapewniając, że etykiety, granice dostępu i polityki są wyrównane przed wdrożeniem.

Czy 1Security integruje się z zaawansowanymi funkcjami bezpieczeństwa, takimi jak zarządzanie tożsamościami uprzywilejowanymi i polityki dostępu warunkowego?

Tak. 1Security współpracuje z zarządzaniem tożsamościami uprzywilejowanymi (PIM), politykami dostępu warunkowego oraz politykami dostępu w Microsoft 365 i Azure AD. Zapewnia wgląd w role uprzywilejowane, pomaga egzekwować polityki dostępu i wspiera szczegółową kontrolę nad tym, kto może uzyskać dostęp do wrażliwych zasobów.

Czy wspieracie pracę z ISO 27001, SOC 2, HIPAA i RODO?

Tak. 1Security mapuje wyniki i dowody do powszechnych ram kontroli, pomagając organizacjom efektywniej wykazywać zgodność.

Take control of Microsoft 365 access today

Stop guessing who has access to your sensitive data. With 1Security, you gain the visibility, automations, and confidence needed to protect your Microsoft 365 environment.