Audyt i Śledztwa w Microsoft 365

Audytowanie Microsoft 365 może przypominać oglądanie ściany monitorów z kamerami bezpieczeństwa bez etykiet i osi czasu. Nagranie jest dostępne, ale nie wiesz, który ekran jest ważny, kto jest w kadrze, ani kiedy zaczął się prawdziwy incydent. Jesteś zmuszony przewijać nagrania i zgadywać. 1Security taguje każdą akcję, łączy zdarzenia w całość i daje jedną, przeszukiwalną narrację zamiast godzin niemego nagrania.

Jak wyzwanie stoi przed nami?

Zrób to z 1Security

Sfragmentowane logi są jak 10 000-elementowe puzzle, całe białe. 1Security domalowuje szczegóły, dając pełną widoczność audytu M365 dla każdej pojedynczej aplikacji.

Zjednolicona Oś Czasu Audytu

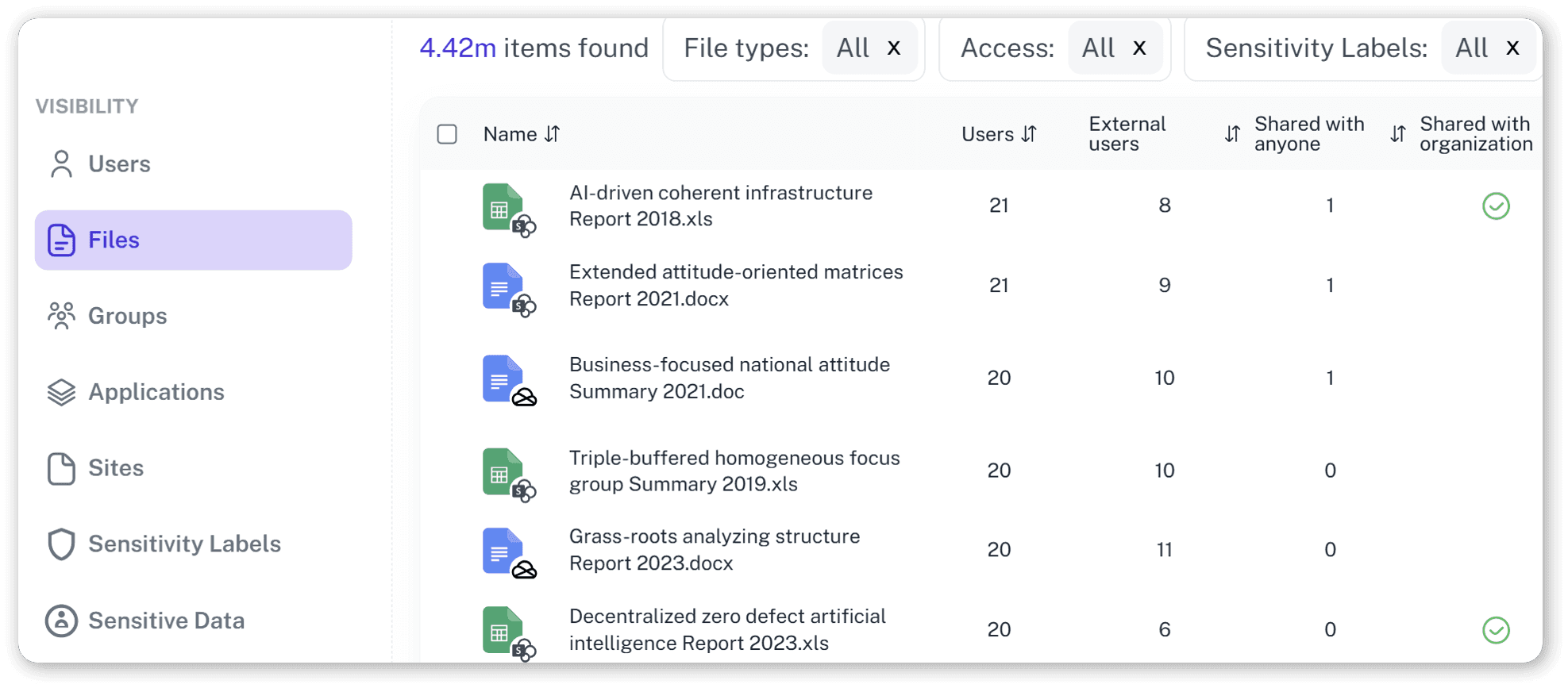

Uzyskaj jeden chronologiczny widok całej aktywności z SharePoint, Teams i Exchange Online z pełnym kontekstem użytkownika i uprawnień.

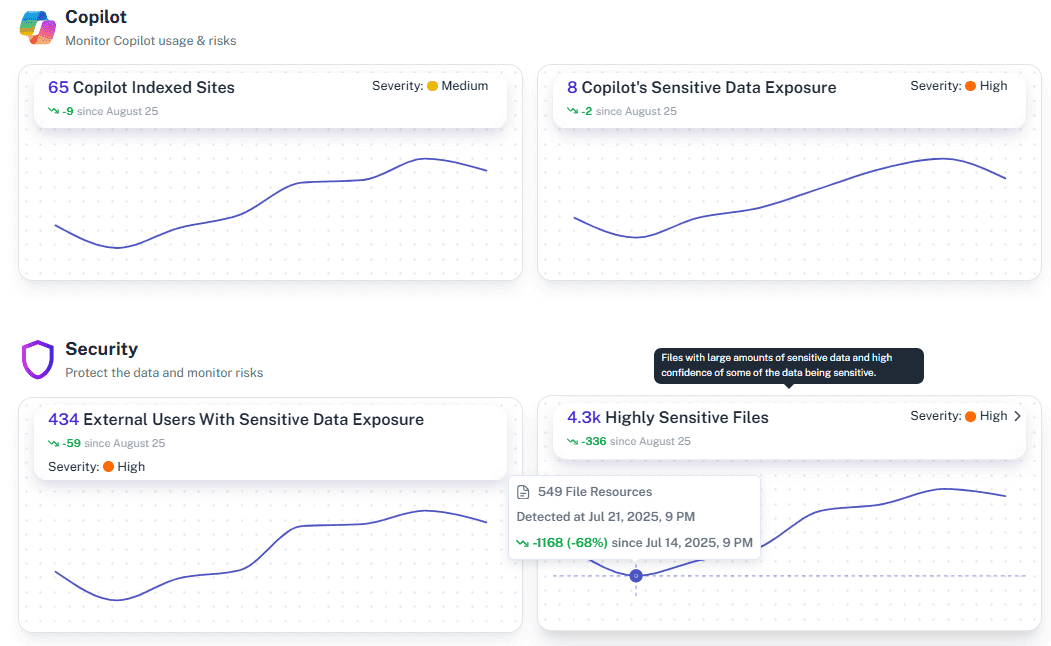

Szczegółowy Audyt Uprawnień

Natychmiast zobacz, kto ma dostęp do dowolnego pliku i jak uzyskał to uprawnienie.

Automatyczne Raporty Dowodowe

Generuj podsumowania gotowe do audytu, zgodne z ISO 27001, RODO i innymi ramami raportowania zgodności.

Mapowanie Linków do Danych Wrażliwych

Wskaż, gdzie poufne pliki zostały ujawnione lub udostępnione na zewnątrz, dostarczając jasnych dowodów do dochodzeń.

Ciągłe Monitorowanie

Wykrywaj nietypowe działania użytkowników, tworzenie linków lub zmiany uprawnień w momencie ich wystąpienia.

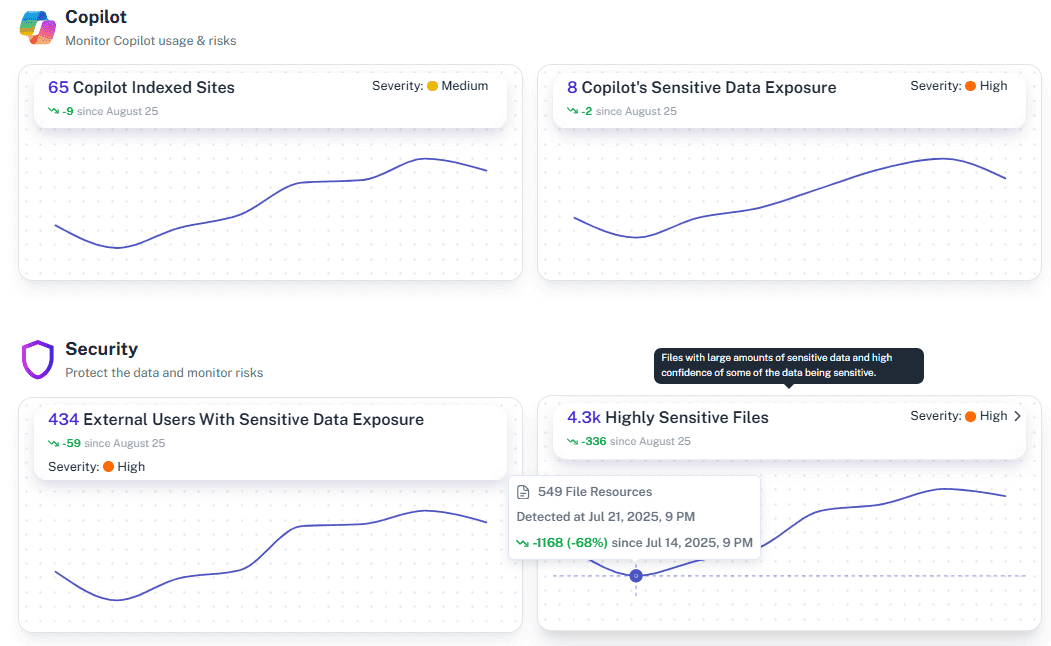

Śledztwa Gotowe na AI

Zobacz dokładnie, do jakich danych Microsoft Copilot może mieć dostęp i co może ujawnić.

Priorytetyzacja Ryzyka

Zidentyfikuj, gdzie wrażliwe dane są narażone przed wystąpieniem incydentu, umożliwiając zespołom proaktywne naprawienie problemów z dostępem o wysokim ryzyku.

Rozwiązywanie tego innymi metodami

Wiele organizacji korzysta z natywnych narzędzi audytowych Microsoft 365 lub ręcznych eksportów. To jak audytowanie za pomocą faksu: raport dociera wolno, jest niewyraźny i już nieaktualny.

Dlaczego Audyt i Śledztwa w Microsoft 365 są ważne?

1Security bierze Twoją dżunglę danych audytowych M365 i wyrąbuje w niej wyraźną ścieżkę. Dzięki pełnemu kontekstowi i retencji możesz udowodnić zgodność, dostrzec ukryte zagrożenia i zaplanować zarządzanie.

"We used to spend days correlating audit logs after incidents. With 1Security, we had the full timeline in minutes."

IT Security Manager, European Insurance Group"1Security helped us explain exactly how a sensitive SharePoint link was exposed—our compliance team was amazed."

Data Protection Officer, Healthcare Network"When Copilot pilots started, 1Security showed us every file the AI could reach. That insight was priceless."

CIO, Research UniversityKto korzysta najbardziej?

1Security wspiera organizacje każdej wielkości — od branż ściśle regulowanych po szybko rozwijające się firmy średniej wielkości.

Najczęściej zadawane pytania

Wszystko, co musisz wiedzieć o produkcie.

Jak 1Security upraszcza audyty Microsoft 365?

Łączy dzienniki audytu, uprawnienia i sygnały aktywności z aplikacji Microsoft 365 w jedną, przeszukiwalną oś czasu.

Czy mogę przywrócić stany uprawnień po incydencie?

1Security dostarcza szczegółowe raporty dostępu potrzebne do zbadania incydentu. Te dowody pomagają Twojemu zespołowi szybko zrozumieć narażenie i naprawić nieprawidłowe uprawnienia.

Czy obejmuje to ekspozycję danych przez Microsoft Copilot?

Absolutnie. 1Security identyfikuje, do których plików i folderów Copilot mógł mieć dostęp lub które mógł ujawnić w swoich odpowiedziach.

Jak pomaga podczas audytów zgodności?

Dostarcza raporty zgodne z ISO 27001, SOC 2, HIPAA i RODO, z danymi audytowymi przypisanymi do każdej aktywności użytkownika i administratora.

Czy może ostrzegać o podejrzanym dostępie lub nadmiernym udostępnianiu?

Tak. Alerty w czasie rzeczywistym powiadamiają zespoły o nietypowej aktywności i udostępnianiu gościom związanym z dostępem do wrażliwych danych.

Czy wspieracie pracę z ISO 27001, SOC 2, HIPAA i RODO?

Tak. 1Security mapuje wyniki i dowody do powszechnych ram kontroli, pomagając organizacjom efektywniej wykazywać zgodność.

Czy mogą z niego korzystać nietechniczni interesariusze?

Tak. Raporty w prostym języku i widoki tylko do odczytu ułatwiają działom compliance, prawnym i biznesowym interesariuszom przeglądanie dowodów stojących za ustaleniami bez potrzeby posiadania uprawnień administratora.

Czy to rozwiązanie jest przeznaczone wyłącznie dla dużych przedsiębiorstw?

Nie. Choć zostało zaprojektowane z myślą o złożonych środowiskach, 1Security jest równie wartościowe dla średnich organizacji korzystających z Microsoft 365 lub Office 365, które potrzebują solidnej widoczności w zakresie dostępu, aktywności i zgodności.

Gain visibility. Ensure compliance. Boost productivity.

Stop guessing who has access to your sensitive data. With 1Security, you gain the visibility, automation, and confidence needed to protect your Microsoft 365 environment.